Visibilité code-to-cloud

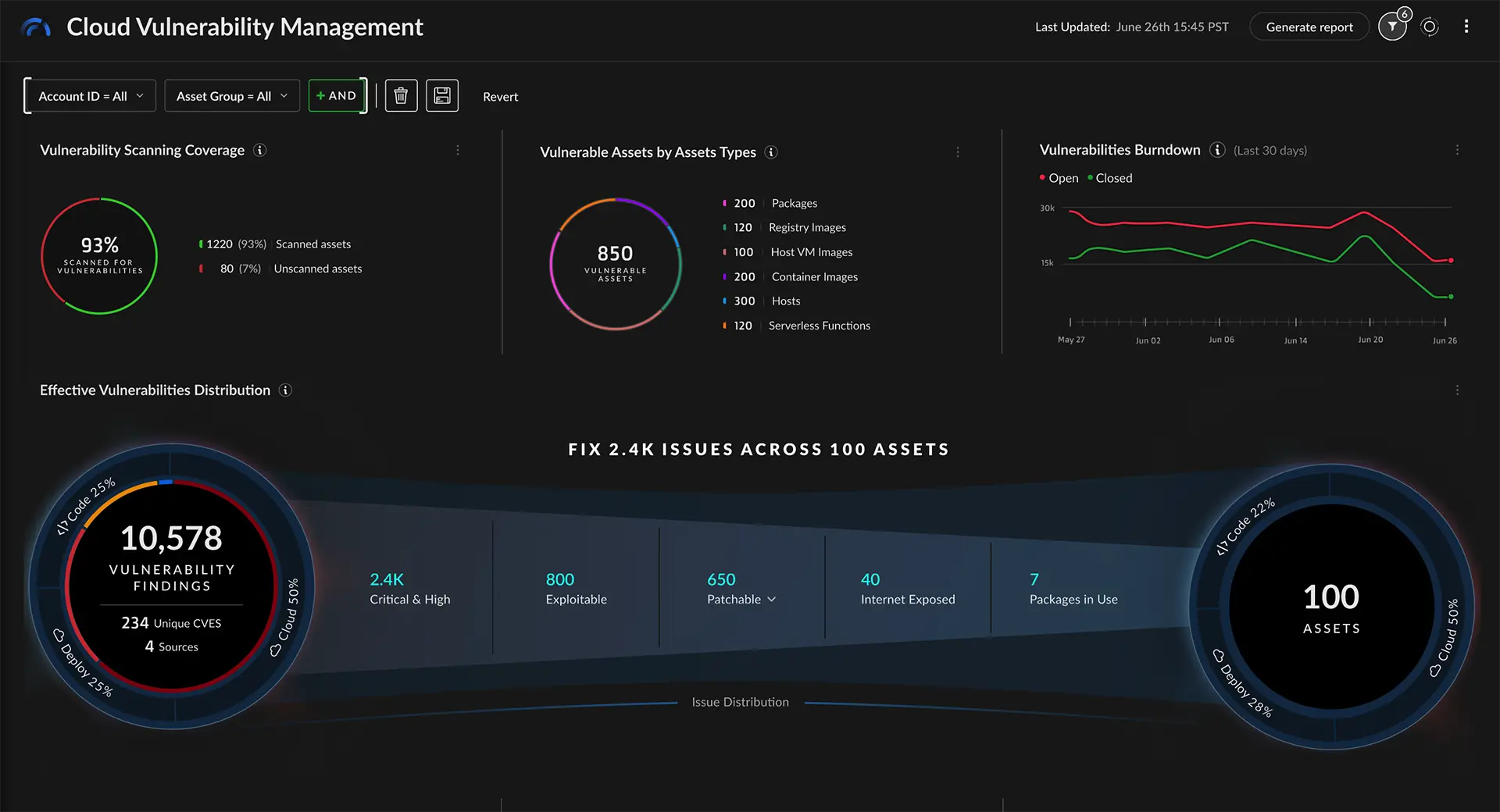

Pour sécuriser les applications cloud-native, vous devez bénéficier d’une visibilité totale sur leurs vulnérabilités, tout au long de leur cycle de vie. Cortex Cloud propose une visibilité centralisée sur les vulnérabilités dans les clouds publics et privés, ainsi que dans les environnements on-prem, et ce pour chaque hôte, container et fonction sans serveur.

Visibilité code-to-cloud

Bénéficiez d’une visibilité totale sur les vulnérabilités dans votre environnement (packages open-source, dépôts Git, registres, images déployées, hôtes, etc.) et vos applications en cours d’exécution.

Options de déploiement flexibles

Gagnez en visibilité sur les vulnérabilités présentes dans les machines virtuelles, containers, environnements Kubernetes et fonctions sans serveur grâce à des analyses avec ou sans agent couvrant toutes vos applications, dans tous les clouds.

Gestion centralisée des risques

Visualisez les risques sur les OS hôtes, les images de containers et les fonctions sans serveur à l’aide d’un système de scoring intelligent.